As aplicações web modernas vivem em um ambiente hostil. Robôs automatizados buscam vulnerabilidades o tempo todo, ataques de preenchimento de credenciais têm como alvo páginas de login e os endpoints de API são rotineiramente testados contra injeções e abusos. À medida que o tráfego aumenta, especialmente em múltiplas regiões, microsserviços e integrações de terceiros, a superfície de ataque também cresce.

É exatamente nesse ponto que um Web Application Firewall, ou WAF, se torna essencial. Quando combinado com uma rede de borda distribuída globalmente, o uso de Cloudflare e WAF ajuda a proteger as aplicações em larga escala, reduzindo os riscos e mantendo o desempenho em alta. Na BIX Tecnologia, trabalhamos com múltiplas soluções de dados e nuvem, auxiliando empresas a escolherem as ferramentas de segurança mais adequadas para cada cenário operacional. Este guia detalha o funcionamento dessas camadas de proteção e como implementar padrões práticos para aplicações web e APIs.

O que é um WAF e como ele atua na segurança?

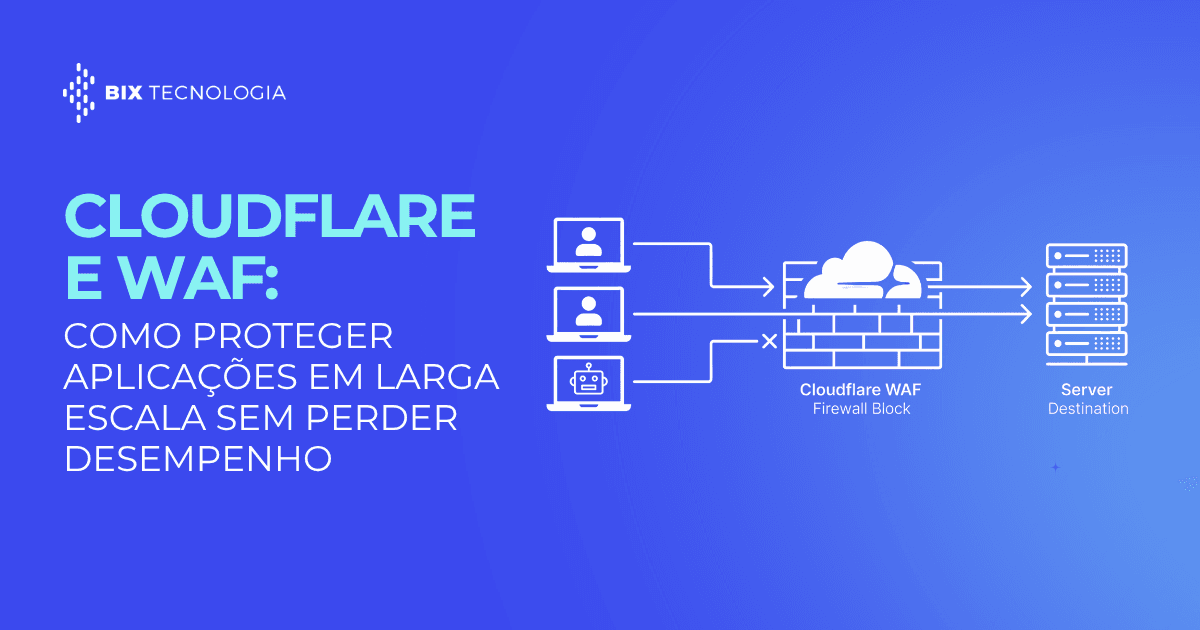

Um WAF é uma camada de segurança que fica na frente de uma aplicação web para filtrar, monitorar e bloquear o tráfego malicioso em requisições HTTP e HTTPS. Diferente dos firewalls de rede tradicionais, que focam apenas em portas e protocolos, o WAF entende os padrões de tráfego web e inspeciona as solicitações diretamente na camada de aplicação.

Um firewall bem configurado ajuda a mitigar uma série de ameaças comuns no ambiente digital. Entre elas estão a injeção de SQL (SQLi), o Cross-site scripting (XSS) e as falsificações de solicitação entre sites (CSRF). A ferramenta também atua na prevenção contra inclusão de arquivos locais ou remotos, tentativas de exploração de vulnerabilidades conhecidas (CVEs), ataques de robôs maliciosos e sinais de preenchimento automatizado de credenciais. Muitas dessas estratégias de bloqueio estão diretamente alinhadas com as categorias do OWASP Top 10, que é a principal referência da indústria para os riscos mais críticos em aplicações web.

Por que escolher Cloudflare e WAF para proteção em larga escala?

A eficácia de uma camada de segurança depende de alguns fatores centrais. O sistema precisa visualizar o tráfego precocemente, reagir com rapidez, lidar com grandes volumes de acessos, evitar o excesso de falsos positivos e permanecer gerenciável ao longo do tempo.

A principal característica do modelo de Cloudflare e WAF é a operação na borda da rede (edge). Isso significa que as solicitações são inspecionadas e bloqueadas antes mesmo de atingirem a infraestrutura de origem da empresa. Essa arquitetura é situacionalmente valiosa quando a operação lida com picos globais de tráfego, robôs de alta frequência e tentativas de DDoS disfarçadas de solicitações comuns. Em um ambiente de crescimento acelerado, a proteção deve ser repetível, automatizada e focada em desempenho, o que torna a aplicação na borda uma grande vantagem técnica.

Principais capacidades do Cloudflare e WAF na prática

O conjunto de ferramentas de segurança de aplicações geralmente é implementado como uma combinação de políticas gerenciadas, regras personalizadas e controle de limites. As regras gerenciadas oferecem uma cobertura rápida e básica, identificando padrões de ataque conhecidos sem exigir que a equipe crie cada assinatura manualmente. Esse é um excelente caso de uso para organizações que desejam uma proteção padrão forte com a opção de ajustes graduais.

Já as regras personalizadas trazem precisão para o negócio. Elas permitem bloquear solicitações para painéis administrativos quando não há necessidade pública, desafiar o tráfego vindo de redes suspeitas para rotas de autenticação ou permitir apenas endereços IP de parceiros em caminhos sensíveis. O recurso de rate limiting atua na contenção de abusos antes que eles se transformem em indisponibilidade do sistema. A melhor prática aqui é aplicar limites diferentes para cada endpoint. Uma rota de login se comporta de maneira muito diferente de uma página de listagem de produtos, e as proteções devem refletir essa variação rigorosamente.

O gerenciamento de bots é outro pilar essencial na estratégia de Cloudflare e WAF. Muitos ataques não são sofisticados, mas sim automações implacáveis. As capacidades da ferramenta ajudam a distinguir robôs benignos, como os rastreadores de motores de busca, de raspadores de dados e automações de alto risco. Além disso, a proteção contra DDoS atua em camadas complementares. A rede de borda absorve inundações de tráfego volumétrico e ataques focados em esgotamento de recursos da API, enquanto o WAF lida com o abuso específico da aplicação.

Modelos de implantação e o posicionamento do Cloudflare e WAF

Os firewalls de aplicação geralmente aparecem em algumas arquiteturas comuns no mercado corporativo. O modelo de proxy reverso na borda da CDN, que é a abordagem do Cloudflare, faz com que o tráfego passe pelo provedor antes de chegar à origem. As vantagens evidentes incluem o bloqueio antecipado de ataques, a redução da carga nos servidores principais e a aplicação distribuída globalmente com baixa latência.

Por outro lado, existe o modelo de WAF baseado no host ou dentro do cluster, que roda internamente na infraestrutura da empresa após uma migração estruturada para a nuvem em ambientes como Kubernetes. Essa abordagem permite uma integração profunda com o roteamento interno e é muito útil para controles de tráfego lateral. No entanto, ela consome a capacidade de computação e escalonamento da própria empresa, algo indesejado durante um grande pico de acessos. Para aplicativos públicos de alta escala, a abordagem na borda costuma ser a mais indicada para blindar os sistemas centrais.

Estratégias práticas de segurança para arquiteturas modernas

O objetivo da segurança não é bloquear absolutamente tudo, mas sim reduzir os riscos mantendo o fluxo contínuo de usuários legítimos. Uma abordagem sustentável começa com a ativação de regras gerenciadas em modo de monitoramento. Após revisar os falsos positivos, a equipe adiciona exceções para padrões confiáveis e promove o modelo para o modo de bloqueio. Isso evita o problema de habilitar a ferramenta de forma agressiva e bloquear clientes acidentalmente.

Também é fundamental priorizar a proteção dos endpoints de maior risco. Rotas de autenticação, painéis administrativos, envios de arquivos e fluxos de pagamento devem ser os primeiros a receber camadas extras de validação. O uso de regras de permissão direta deve ser feito com cautela para facilitar o acesso de parceiros e ferramentas de monitoramento, mas sem criar desvios que ignorem inspeções importantes do tráfego.

Em larga escala, um controle isolado raramente é suficiente. O ideal é construir um modelo em camadas onde o WAF bloqueia explorações, o rate limiting reduz a força bruta, os controles de bots param a automação e as políticas de acesso restringem superfícies sensíveis. APIs devem ser tratadas como superfícies de ataque prioritárias. Além de garantir a qualidade e testes rigorosos dessas integrações, é fundamental corrigir métodos HTTP, limitar taxas por token e bloquear padrões maliciosos nos parâmetros enviados.

Armadilhas comuns na configuração e como evitá-las

Um erro frequente é assumir que o WAF substitui as práticas de codificação segura. O firewall é uma camada protetora e não anula a necessidade de validação de entradas, consultas parametrizadas em bancos de dados e gerenciamento adequado de sessões. A ferramenta serve para reduzir a exposição e ganhar tempo, mas a correção das causas raízes no código continua sendo indispensável.

O bloqueio excessivo com regras genéricas é outro desafio que leva as equipes a desativarem a proteção precocemente. A solução é começar com padrões sensatos, usar os registros analíticos para calibrar o sistema e aplicar regras rigorosas apenas onde for estritamente necessário. Tentar aplicar uma política única para todas as aplicações da empresa também gera atrito na operação. Um portfólio de softwares exige um portfólio de controles, padronizando a base e personalizando as rotas sensíveis de cada sistema individualmente.

O modelo de borda em comparação com o WAF tradicional

As implantações de WAF tradicionais costumam envolver dispositivos físicos de hardware, servidores virtuais regionais ou proxies reversos baseados em data centers. Essas soluções funcionam muito bem em infraestruturas delimitadas, mas em cenários de alta volumetria elas podem se tornar pesadas operacionalmente e lentas para adaptações emergenciais.

O modelo de borda presente nas soluções de Cloudflare e WAF é frequentemente escolhido por empresas que buscam um tempo mais rápido para iniciar a proteção. O gerenciamento centralizado de regras facilita o ganho de escala no tráfego global e reduz de forma substancial a carga nos servidores de origem durante ataques massivos. A segurança deixa de ser apenas uma configuração técnica e passa a ser tratada como um sistema resiliente que evolui junto com a arquitetura do negócio.

Se sua empresa está avaliando Cloudflare e estratégias de WAF, migrando cargas entre plataformas ou buscando melhorar a governança através de nossas soluções de tecnologia em segurança, nossos especialistas podem ajudar a estruturar a melhor arquitetura para o seu contexto. Fale com a nossa equipe e avance na maturidade dos seus dados. ⬇️

TL; DR Perguntas frequentes sobre Cloudflare e WAF

O que um WAF faz exatamente na aplicação?

Um Web Application Firewall inspeciona as solicitações HTTP e HTTPS para bloquear tráfego malicioso, injeções de código e robôs abusivos antes que cheguem aos servidores principais.

O Cloudflare atua como um WAF?

Sim. A plataforma fornece recursos avançados de firewall de aplicação como parte de seus serviços de segurança, aplicando regras gerenciadas e personalizadas diretamente na borda da rede.

Um WAF consegue impedir ataques de DDoS?

Ele ajuda a mitigar ataques DDoS na camada de aplicação, como inundações HTTP, especialmente quando combinado com limites de taxa. Ataques volumétricos na camada de rede exigem defesas adicionais que a rede de borda também fornece.

As APIs também podem ser protegidas por um WAF?

Sem dúvida. A ferramenta filtra solicitações maliciosas, impõe limites de uso e interrompe automações direcionadas contra as APIs corporativas. Para melhores resultados, isso deve ser combinado com processos fortes de autenticação.

O uso de um firewall de aplicação deixa o site mais lento?

Um WAF de borda bem implementado minimiza a latência ao filtrar o tráfego geograficamente perto do usuário. O impacto no desempenho é muito menor do que o custo computacional de processar requisições maliciosas diretamente na origem.